OTセキュリティという言葉を見聞きする機会は増えましたが

- そもそもOT(Operational Technology)とは?

- ITセキュリティとの違いは?

- 対策を始めるには何から?

と聞かれると、うまく説明できない方も多いのではないでしょうか。

工場や設備のデジタル化が進む中、OT環境にもサイバーセキュリティ対策が求められるようになっています。一方で、OTにはITとは異なる特性があり、ITセキュリティの考え方をそのままOTにあてはめることはできません。

本コラムでは、初学者にもわかりやすく、計4回にわたってOTセキュリティの基本を説明します。OTセキュリティの考え方から、現状把握、対策検討、運用のポイントまで、現場で押さえておきたい基本を整理していきます。

目次

OTセキュリティとは

初回は、「OTセキュリティとは何か」という基本から始めます。

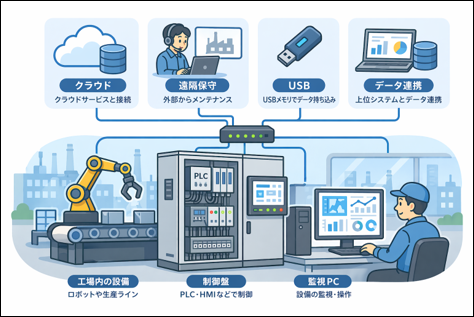

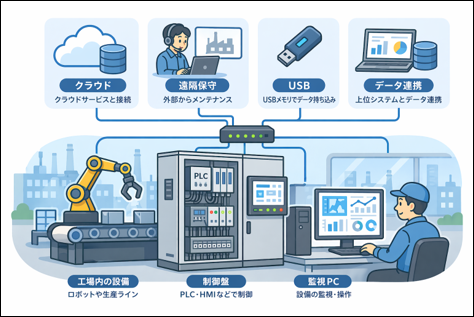

近年、工場の製造現場でも、ネットワークを活用した監視やデータ連携、リモート保守などが広がってきました。利便性が高まる一方、比較的クローズドで安全な環境と考えられていたOTも、サイバー攻撃のリスクと無関係ではなくなっています。

しかもOT環境では、単にパソコンやデータを守ればよいわけではありません。

設備が止まる! 品質が低下する! 現場の安全に影響が出る!

そうした事態につながる可能性があるからです。

OTセキュリティを考えることは、情報だけでなく、現場の稼働そのものを守ることでもあります。

そもそも OT(Operational Technology)とは何か

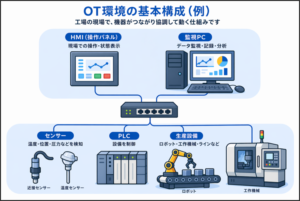

OTとは、工場やプラント、ビル、インフラ設備などの現場で、機械や設備を監視・制御するための仕組みや技術のことです。

たとえば

- 工場の生産ラインを動かす制御装置

- 設備の状態を監視するシステム

- 操作用の画面

- 各種のセンサー類

- それらをつなぐネットワーク

などがOT環境に含まれます。普段あまり意識することはないかもしれませんが、製造現場の多くは、こうしたOTによって支えられています。

旧来のOT環境は、専用の機器や独自の仕組みを使い、外部と接続しない形で構築されることが多くありました。

それが今では

- 汎用的なOSやネットワーク技術の利用

- 上位システムとの連携

- クラウドサービスの活用

- 遠隔からのリモート保守

などが進み、OT環境も外部ネットワークやインターネットとの接点を持つようになっています。もはやOTは「現場だけの閉じた仕組み」ではないのです。だからこそ、OT環境もサイバーセキュリティ対策の対象として考える必要があります。

ITセキュリティと何が違うのか

OTセキュリティを理解するうえで大切なのが、ITセキュリティとの違いです。ITでは、主に情報を守ることが中心になり

- 秘密情報を漏らさないこと

- データが改ざんされないこと

- 必要なときにシステムを使えること

などです。

一方、OTでは、情報を守ることに加えて

- 設備を止めないこと

- 安全を守ること

- 品質を維持すること

がとても重要です。

同じセキュリティでも、守る対象や影響の範囲も、ITとは少し違います。ITでは、脆弱性に対応するためにシステムを止めてアップデートしたり、ソフトウェアを追加導入したりすることは、ごく一般的です。しかしOTでは、「設備を簡単に止められない、停止そのものが生産や安全に影響する」といった事情があります。

そのためOTセキュリティでは、守ることだけを優先するのではなく、現場を安定して動かし続けることを考え、これらをどう両立するかが重要になるのです。

OTセキュリティで守るもの

OTセキュリティというと、大まかに「設備をサイバー攻撃から守ること」だと思われがちです。もちろん間違いではありません。

少し具体的にいえば

- 工場の生産設備や制御システム

- 製造ラインの安定稼働

- 品質に関わるデータや設定情報

- 作業者の安全

- 納期や供給者責任を含む事業継続

などです。

つまり、OTセキュリティで守る対象は機器やデータはもちろんのこと、現場の安定稼働や事業そのものまで含まれます。このため、OTセキュリティは情報システム部門だけの取り組みではありません。「現場作業、設備保全、生産技術、品質保証、工場経営」などに広く関わり、多くの関係者の活動になるのです。

なぜ今、OTセキュリティが必要なのか

古くは、「工場はインターネットにつながっていないから大丈夫」と考えることがありました。しかし今では、そう簡単に言い切れません。工場のデジタル化が進み、OT環境の情報を上位システムやクラウドサービスと連携することや、設備ベンダーが遠隔からリモート保守するなど、外部との接続機会が増えています。また、USBメモリや、保守用PC、委託先の持込機器を接続するなど、リスクの入口は意外に多くあります。

現場からは「そんなところが大きな問題になるの?」と思われるかもしれません。ですが実際には、そうした接点をきっかけにサイバー攻撃の影響が大きく広がるのです。しかもOT環境でセキュリティインシデントが起きた場合、その影響は「情報漏えい」だけでは終わりません。「設備停止、品質低下、納期遅延、安全面の問題」などに広がる可能性があります。OTセキュリティは単にITの延長線で考えるのではなく、事業継続の観点などを加えることが重要です。

よくある誤解

OTセキュリティでは、最初の段階でいくつかの思い込みが壁になることがあります。

まず多いのが、「OTセキュリティは専門家だけがやるもの」という考え方です。たしかにOTには、特有のシステムなどに対するリスクがあります。しかし、最初から専門知識がなければ何もできないわけではありません。まずは、自社の現場にどのような機器やネットワークの接続があるのか、現状を知ることから始められます。

次に「最初から完璧な対策をしなければ意味がない」という誤解があります。「ネットワーク構成が完全に分からない、資産台帳がそろっていない、すべての設備に同じ対策は導入できない」といった理由で、対策の検討そのものが止まってしまうことです。現実的に考えれば、最初から100点満点なんて目指す必要ありません。外部接続がある設備から確認する、重要な装置から優先して守るなど、できるところから段階的に進めることが大切です。

そして、「対策製品の導入で安全になる」という考え方も間違いです。監視ツールを導入しても「そもそも誰がアラートを確認するのか決まっていない、異常の検知で現場がどう対応するか整理できていない、検知設定などのパラメータを調整していない」といった状態では十分に機能しません。OTセキュリティでは、製品の導入自体がゴールではなく、それを現場で継続して活かせる状態を作ることが重要です。

まず何から始めればよいのか

OTセキュリティについて、いったい何から始めればよいのでしょうか。

いきなり対策製品を導入することではありません。まずは、自社のOT環境がどうなっているのかを知ることです。どのような設備やシステムがあり、どこがネットワークに接続していて、何をどう守る必要があるのか。そこを把握しないままでは、自社に合った対策を考えることができません。

OTセキュリティとは、工場や設備を「安全に、止めずに、継続して使う」ための取り組みです。その出発点は「まず現場の実態を正しく知ること」にあります。

さいごに

OTセキュリティは、工場の製造現場をサイバー攻撃の脅威から守るための取り組みですが、ITセキュリティと同じ発想だけでは不十分です。生産ラインの安定稼働や、現場の安全、製品の品質、事業継続までを含めて考える必要があります。

また、OTセキュリティは対策製品を導入して終わりではありません。自社の現場を理解したうえで、無理のない形で進めていくことが重要です。そのための第一歩が、自社のOT環境のシステム構成やネットワーク接続の状況などを把握することです。

続く第2回では、OT環境の現状把握をどのように進めるべきか、OTセキュリティ対策の第一歩をわかりやすく説明します。「何から始めればよいのか分からない」という方々に向けて、OT環境の情報収集の基本を整理していきます。